Московский оператор связи «Акадо-Телеком» (ОАО «Комкор») настроил трансляцию персональных данных клиентов в базу данных RIPE, общедоступную для прочтения через инструмент Whois. Владислав Здольников выяснил, что через Whois любой желающий может узнать ФИО клиентов «Акадо-Телеком» (или название компании), адрес подключения, телефоны этих абонентов. Оператор обеспечивает связью москвичей и жителей элитных Рублёвки, Барвихи, Жуковки, и Николиной Горы, в частности Никиту Михалкова. Здольников рассказал о раскрытии персональных данных представителю «Комкор», через некоторое время сотрудник оператора поблагодарил и заверил, что информация в Whois отредактирована. Здольников перепроверил, снова удивился, но на его письмо с уточняющим вопросом больше никто не ответил:

… решил всё же проверить: убрали персданные только из блока person и только из двух моих примеров в первом письме, но в блоке inetnum персданные остались даже в моих примерах, о чём я написал.

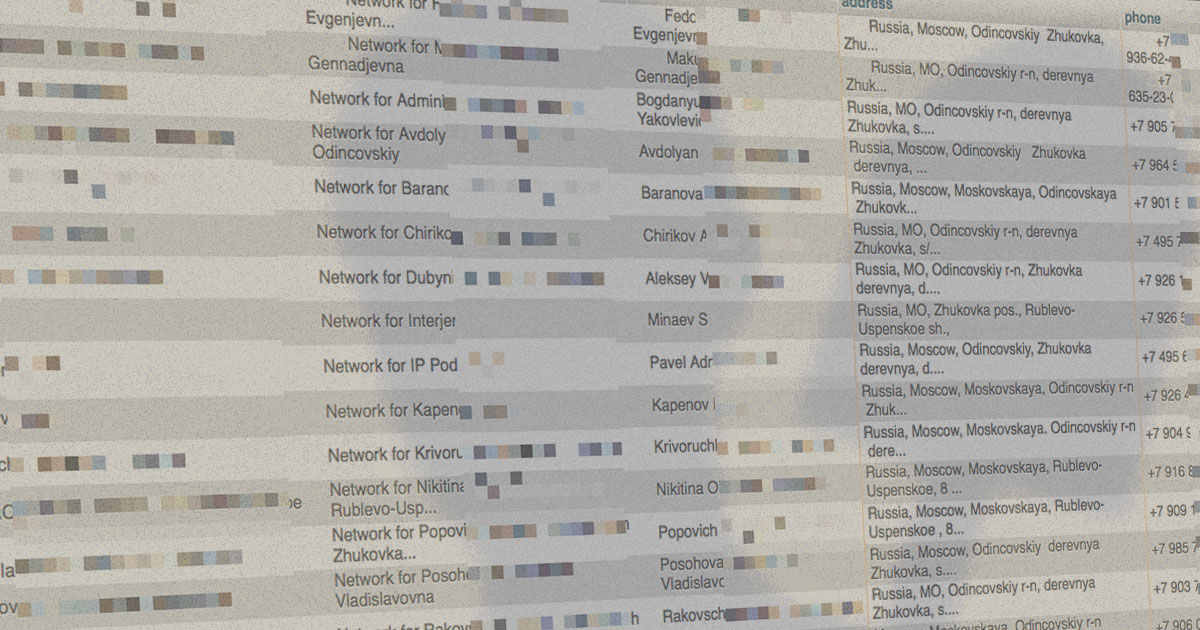

Контакты абонентов «Акадо-Телеком» доступны для просмотра всем желающим через Whois:

Здольников объяснил:

По правилам организации RIPE, которая выдаёт IP-адреса, провайдер обязан содержать в актуальном виде информацию о назначении подсети IP-адресов (например, служебная или клиентская), контакты для связи (почта и телефон провайдера), и если провайдер выдаёт в аренду крупный блок адресов — информацию об арендаторе.

Но никакому провайдеру не приходит в голову указывать ФИО, адрес подключения и контакт физического лица, которому выдан 1 IP-адрес. Тоже самое — с юридическими лицами. В случае выдачи большого блока, максимум — указывается юрлицо, его контакт и юридический адрес. И то, так делают далеко не все провайдеры, и никаких санкций, конечно же, за это нет.

Не очень умные технические специалисты Комкора (ныне Акадо) в какой-то момент просто настроили автоматическую трансляцию информации из своей служебной базы клиентов (CRM) в базу данных RIPE, и таким образом персданные клиентов стали доступны для всех желающих.

Для оператора такая дыра — катастрофа дважды, потому что:

- Собственно, песональные данные клиентов — в публичном доступе. Какое доверие может быть к такому оператору?

- Твоих клиентов могут просто переманивать другие операторы, за полчаса просканировав все IP-адреса и собрав базу данных.

- Можно узнать IP-адреса определённого клиента или устройства, очень несложно забить канал трафиком и выключить, таким образом, интернет у клиента.

В случае с ведомственными объектами, большое количество которых подключено к Акадо — это же прямая угроза безопасности города.

По данным с официального сайта «Акадо-Телеком» (ОАО «Комкор») обеспечивает связю: Госнаркоконтроль РФ, Государственный таможенный комитет РФ, ГУВД Москвы и Московской области, Минюст, Мосводоканал, Мосгортранс, московские аэропорты Внуково и Домодедово, Московскую объединенную энергетическую компанию, Мосэнерго, МЧС, Пенсионный фонд РФ, Почту России, Правительство Москвы, Сбербанк, столичные управления Федерального казначейства и Федеральной налоговой службы и другие ведомства и ключевые российские корпорации.

Владислав Здольников — активист Фонда борьбы с коррупцией, руководитель прокси-сервиса для Telegram TgVPN. В 2017 Здольников с коллегами просили Следственный комитет наказать чиновников Минкомсвязи и Роскомнадзора по трём статьям УК, за дыры в системе интернет-блокировок. Летом 2018 года компания Private Networks, зарегистрированная в Шотландии, фактически владеющая TgVPN, снова попыталась выступить в суде против Роскомнадзора.

В России именно последнее ведомство защищает права субъектов персональных данных, в данном случае клиентов «Акадо-Телеком».

Добавить 7 комментариев

Всё-таки перед тем, как молча репостить Медузоньку, стоило самим разобраться в вопросе.

Что касается физических лиц, всё в принципе верно, а вот с юридическими лицами у Медузы очень много косяков в статье. Читаем соответствующую политику ripe-708, глава 6 «Policies and Guidelines for Assignments», пункт 6.2 «Network Infrastructure and End User Networks»:

«IP addresses used solely for the connection of an End User to a service provider (e.g. point-to-point links) are considered part of the service provider’s infrastructure. These addresses do not have to be registered with the End User’s contact details but can be registered as part of the service provider’s internal infrastructure.

When an End User has a network using public address space this must be registered separately with the contact details of the End User. Where the End User is an individual rather than an organisation, the contact information of the service provider may be substituted for the End Users».

Так что, скажем, Госнаркоконтроль РФ в RIPE DB регистрировать надо обязательно. А вот физическое лицо, по политике, можно, но не обязательно, а, исходя из здравого смысла, не следует (и последнее, говорят, обычно упоминается на тренингах RIPE).

При этом упоминаемое Медузой понятие «крупный блок адресов » (или его возможные англоязычные аналоги) нигде в политиках RIPE не определено и не используется; требования ripe-708 распространяются даже на assignment одного-единственного адреса. Подход «не будем соблюдать политику, пока нет санкций» весьма недальновиден: можно легко, например, прозевать момент, когда санкции появятся, ну и вообще это не очень ответственное отношение.

Пункт про «узнать IP-адрес и забить канал трафиком» тоже очень странный. Вообще-то, если у организации есть DDoS-атаки в модели угроз, но нет работающей защиты от них — это проблема самой организации, а не её Интернет-провайдера (за исключением случая, когда провайдер обязался такую защиту предоставить).

Защита от атак методом скрытия IP-адреса, во-первых, очевидным образом представляет собой реализацию подхода «security by obscurity», который в ИБ обычно принято избегать; во-вторых, не работает против любого более-менее подкованного атакующего, поскольку IP-адрес офиса или филиала узнать, как правило, достаточно просто множеством разнообразных способов. В частности, этот адрес «утекает» в заголовках отсылаемой почты; остаётся в логах Web-ресурсов, которые посещают сотрудники компании; в ряде случаев добывается реверс-инжинирингом (методом пристального взгляда) PTR-записи оператора связи и т.д. Рекомендовать такой подход к «защите» сложно вне зависимости от поведения поставщика услуг связи.

Ну и традиционное замечание по форме: организации RIPE на свете не существует. RIPE — это форум и сообщество, а организация, обеспечивающая административную поддержку форума, называется RIPE NCC. Разница на первый взгляд не очень ясна, но по мере погружения в вопрос становится принципиальной.

И правильно, персональные данные хорошо, но страна должна знать телефон тех, кто забыл установить антивирус и шлёт спам, проксирует через себя атаки нехороших людей и входит в ботнет. Если каждому такому субъекту можно было бы постучать в печень, народу, борющемуся с DDoS-атаками стало бы проще.

«Активист Фонда борьбы с коррупцией, руководитель прокси-сервиса для Telegram TgVPN.» — я прямо балдею местами с наших правозащитников, чтобы защитить право в одном месте они умудряются его обходить ещё в паре… Великолепно!

Спалил тему.

Скачать бесплатно и без SMS.

А что ему ответил Роскомнадзор?

Бывший коллега по Qrator Labs, Алексей Семеняка (сейчас External Relations Officer at RIPE NCC) считает, что в «Комкоре» неверно понимают, что надо помещать в соответствующие поля:

— речь, конечно, о Никите Михалкове и других абонентах, частных лицах.

Как я и писал выше, частные лица — это случай, который в ripe-708 оговорен отдельно. Юридические лица — это иная ситуация.