Накануне издание Tjournal.ru провело и опубликовало расследование DDoS атаки на сайты «Роскомсвободы», Rutracker.org и «Двач» (копия статьи доступна в кэше Google).

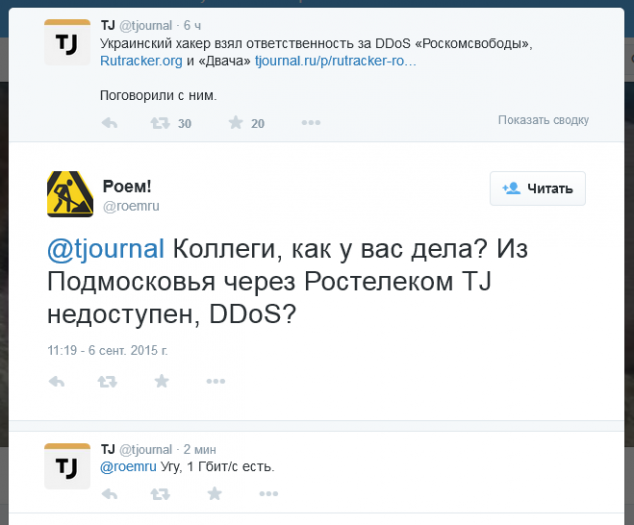

5-6 сентября 2015 года перечисленные выше сайты функционируют с перебоями или полностью недоступны. Сегодня вечером, по словам журналистов TJ, атака нацелена уже на само их издание, доступ к сайту затруднён.

Tjournal.ru работает с хостинговой площадки компании Selectel, в Санкт-Петербурге.

Добавить 14 комментариев

А потом будут атаковать тех, кто написал о том, что атаковали тех, кто написал об атаках.

Не значит ли это, что Tj поговорили не с тем человеком? (материал не читал)

Если намёк на нас — то пожалуйста, можно на здоровье DDoSить — http://qrator.net даже не чихнул

Ну, Qrator же, несмотря на красную рекламу, маскирующуюся под меню :)

Атака в 700 МБит относительно скромная + пока не задевают инфраструктуру хостеров/защитников относительно несложно отбиваться.

Так что возможно это первая пробная волна — нас примерно с таких же цифр начинали — потом вышли на пик 150 ГБит — а это уже совсем иной уровень ))

Артем, да не в первый раз. Мы с тех пор как под Qrator про это все забыли.

700Mbps действительно «ниочем». Но это данные усредненные на интервале, в пике гораздо больше. Но даже 70Gbps нынче относительно «скромно». 100+ это достаточно обычный уровень. В этом году один из наших тех.партнеров фиксировал 800Gbps.

Как-то так.

Обычное правило дворовой драки — если после первой «плюхи» в челюсть вы упали — добьют ногами. Если вы этого «даже не заметили» скорее всего отвалят и найдут жертву попрощще.

Что собственно и произошло с roem.

На мой взгляд, сегодня измерять «сложность» атаки только гигабитами не очень актуально и правильно, поскольку под этими цифрами часто подразумевают одну из самых логически «простых» атак на исчерпание канала амплифайнутым UDP-трафиком.

При таком типе атаки поставщик услуг либо падает от нескольких (до 10) Гбит/с, либо не падает вообще, а ещё точнее, не падает, пока не упадёт инфраструктура его крупных операторов-аплинков (Retn, Rostelecom и т.п.), которые предоставляют flowspec (RFC 5575) и спасают при наличии нескольких таких аплинков от атак данного типа объёмом в несколько сотен гигабит одинаково хорошо как клиентов-хостеров, так и клиентов-антиддосеров.

Сила антиддос-компаний как раз в том, что они позволяют фильтровать атаки на всех уровнях OSI, а это уже на порядок более сложная задача, хотя часто больших гигабитов там не увидишь.

Жень, боюсь вас огорчить, но вы говорите сейчас прописные истины.

(вот ссылочка на презентацию «по теме» с ENOG-1 : http://www.slideshare.net/alexanderlyamin/enog1-ddosclassificationlyamin )

UDP-amlification это классическая атака на канальную емкость. Ее можно и нужно именно в Gbps.

Количество аплинков с flowspec — это замечательно, но сейчас его как услугу никто кроме перечисленных вами операторов. Т.е. ваше «и т.п.» схлопывается до списка размером ноль.

Ну и в завершение — о «силе».

Там где не увидишь гигабиты — будут мегапакеты.

Там где не будет мегапакетов — будут килозапросы.

Там где не будет кило запросов — будет tcp семантика во всем ее много-образии, кэши маршрутизаторов, bgp as path poisoning. И много-много чего еще.

В конечном счете важно под какой интегральный SLA доступности ваш поставщик подписался.

С уважением.

Ваш Капитан.

>>Если вы этого «даже не заметили» скорее всего отвалят и найдут жертву попрощще.

В дворовой нужно возвращать — показать силу, иначе точно так же забьют. А тут как с этим обстоит, дела заводятся?

Да. Заводятся.

В прошлом году дарвиновскую премию получил вот этот персонаж:

https://twitter.com/pumpwaterreboot

http://www.vedomosti.ru/newspaper/articles/2014/04/07/ddos-i-shantazh

http://geektimes.ru/post/242903/

а pumpwaterreboot тоже выступал за легальный контент

https://twitter.com/PumpWaterReboot/status/450364516392783872

это такая расхожая шутка или подражатели?

Все глупости и подлости род человеческий уже совершил, и теперь только повторяет их. Все «на круге своя»! И кружится, и кружится!