Обновлено 16:05 2014-04-16: комментарий Рокетбанка

В результате хакерской атаки банковские карты, которыми производилась оплата за билеты, на сайте РЖД в период с 07.04.2014 по 14.04.2014 года, возможно попали в руки мошенников. Предположительно скомпрометировано более 200 000 карт многих банков. Рокетбанк молниеносно отреагировал на ситуацию. Наши клиенты были немедленно извещены о возможных проблемах, их карты перевыпущены и будут бесплатно доставлены нашим любимым клиентам в самое ближайшее время.

Roem получил подтверждение от известного читателя, Алексея Копылова — утечка данных банковских карт клиентов РЖД была.

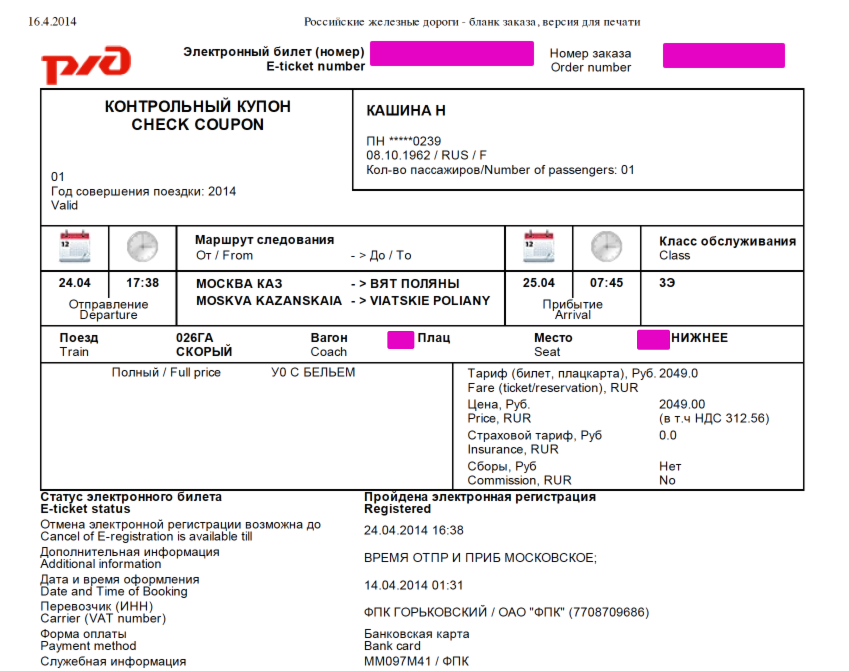

Данные о карте утекли при покупке этого билета для жены Алексея:

Обновлено: 19:15 2014-04-16. В тексте ошибочно был размещён скриншот не того электронного билета — правильный скриншот ниже:

Утекли данные этой карты

По словам хакеров, утечка данных платежных карт стала возможна через эксплуатацию недавно обнаруженной в OpenSSL уязвимости HeartBleed и данные могли попасть не только в одни руки.

Да, это моя карточка. Транзакция была примерно 14 апреля в 01:30 ночи (карту заблокировал, точнее сказать не могу).